Cientos de miles de dispositivos D-Link son accesibles desde Internet debido a una vulnerabilidad que permitiría a un atacante remoto alterar las credenciales de administrador y a partir de ahí controlar los dispositivos, estamos hablando de camaras, routers, access points, NAS...

La empresa de seguridad informática Senrio, ha seguido la pista a una vulnerabilidad publicada hace unas semanas que afectaba a la cámara de red DCS-930L de D-link descubriendo que el alcance de la misma es muchísimo mayor del inicialmente supuesto. Partiendo de la base del aprovechamiento de software por una misma empresa en diversos modelos se ha descubierto que más de 120 dispositivos de D-Link son igualmente vulnerables.

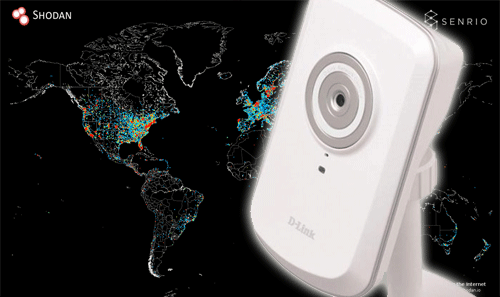

Utilizando la plataforma Shodan.io se han detectado cerca de 400.000 dispositivos conectados a Internet y que son potenciales víctimas de un ataque remoto a través de esta vulnerabilidad, para la que recordamos D-Link ya ha lanzado algunas actualizaciones de firmware, mientras que otras se esperan para los próximos días.

El ataque, aprovechando un defecto en el servicio que procesa comandos remotos, permitiría a un atacante remoto enviar un comando con código insertado generando un desbordamiento de pila. Esto a su vez nos permitiría sobreescribir la contraseña de administrador o simplemente crear un nuevo usuario administrador y tomar control del dispositivo.

Aunque como decíamos ya existen algunas actualizaciones para esta vulnerabilidad, el porcentaje de dispositivos asegurados probablemente sea mínimo. Ya que en muchas ocasiones estos dispositivos se conectan y el tema de su seguridad, actualizaciones de firmware,etc... es algo que se ignora completamente durante toda la vida útil del producto.

Siempre hemos de tener en cuenta que cualquier dispositivo que se conecte a nuestra red o a Internet puede ser vulnerable y un posible objetivo de un atacante remoto, por lo que siempre hemos de estar atentos a mantener el software y firmware de nuestros dispositivos a la última, para de esta manera reducir las posibles vulnerabilidades que puedan presentar. A la vez siempre hay que reflexionar sobre hasta qué punto necesitamos tener estos dispositivos “mirando” a Internet ya que tarde o temprano se convertirán muy posiblemente en la puerta de entrada de un ataque informático, reduciendo estos posibles puntos de entrada aumentamos la seguridad de nuestra red.