- Detalles

En unos pocos meses, la Electronic Frontier Foundation en su afán por conseguir una Internet más segura y al alcance de todos, comenzará a ofrecer certificados TLS con wildcard gratuitos a través de su iniciativa LetsEncrypt.org.

- Detalles

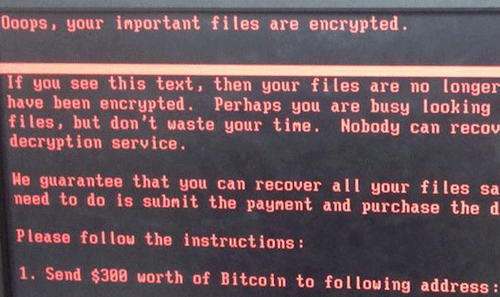

En el día de ayer se difundió un nuevo ataque masivo por una variante de un ransomware conocido como Petya (Petwrap, NotPetya o exPetr), esto es, la acción conjunta del ya conocido ransomware modificado modificado especialmente para aprovechar las vulnerabilidades que utilizó en su momento WannaCrypt/Cry más alguna otra especificamente utilizada para atacar al que parece su principal objetivo, Ucrania.

- Detalles

En las últimas horas se han filtrado más de 32TB de datos en BetaArchive que contienen versiones no públicas de Windows 10 y Windows Server 2016 además de código fuente de diversos componentes de los sistemas operativos Windows.

- Detalles

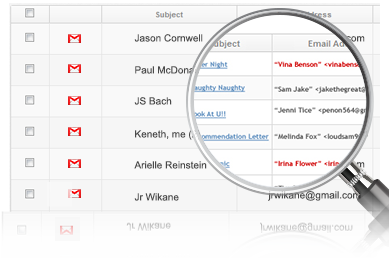

Google ha anunciado que dejará de lado una de sus prácticas más controvertidas, la de escanear los correos electrónicos de las cuentas personales de Gmail, para atraer más clientes empresariales a su G Suite.

- Detalles

De la misma forma que el pasado mes cuando Microsoft lanzó actualizaciones para contrarestar el ransomware Wannacrypt/Wannacry, hace unas horas ha vuelto a lanzar actualizaciones para Windows XP para defender este sistema contra amenazas inminentes de ciberataques por parte de organizaciones gubernamentales o con apoyo de los mismos.

- Detalles

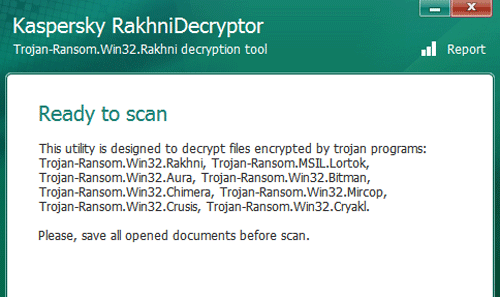

Kaspersky Labs ha lanzado una nueva versión de su software desencriptador RakhniDecryptor que añade como novedad la posibilidad de desencriptar ficheros afectados por el ransomware Jaff, permitiendo a las víctimas de este ransomwre recuperar sus ficheros sin ceder al chantaje de los cibercriminales.

- Detalles

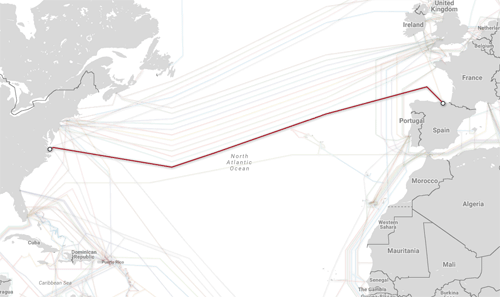

Se ha comenzado a desplegar el que será el cable submarino con mayor velocidad hasta la fecha (se espera que sea de unos 160Tbps) en cruzar el Atlántico y el primero en enlazar directamente España con Estados Unidos abriendo de esta manera la llamada ruta del Atlántico Sur.

- Detalles

En un comunicado a sus usuarios, Apple ha confirmado que en las próximas versiones de sus sistemas operativos, iOS 11 y macOS High Sierra previstos para Otoño, se forzará el uso del doble factor de autenticación (2FA) para proteger de maneras más efectiva los Apple ID y todo el contenido que los usuarios almacenan en sus cuentas.

- Detalles

Con la última actualización de firmware de su router NightHawk R7000, Netgear ha implantado un sistema de recolección de datos. Esto significa que datos como las IP, MAC, tipos de conexiones, estado del WiFi,etc... van a ser enviados a los servidores de Netgear para "localizar y solucionar problemas". Afortunadamente para nosotros, y también para el negocio de netgear, podemos por el momento deshabilitarlo de manera sencilla.

- Detalles

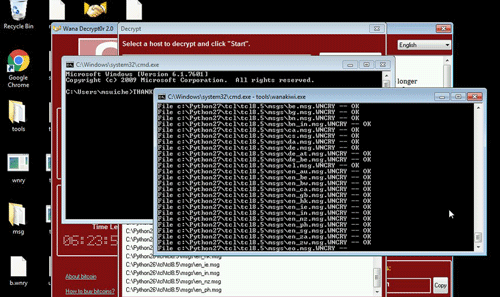

Gracias al trabajo a contrarreloj de un grupo de investigadores franceses, una parte de los infectados por el ransomware Wanacrypt/cry podrán recuperar sus archivos sin tener que pagar a los ciberdelincuentes. La herramienta ha recibido el nombre de wanakiwi y ha sido testeada y confirmada por diversas fuentes, entre ellas la Europol.