- Detalles

Microsoft ha lanzado un parche para una nueva vulnerabilidad 0day que afecta a diversos productos de Microsoft y que permite a atacantes remotos instalar malware a través de archivos Word infectados. Entre los productos afectados tenemos sistemas operativos y diferentes versiones de Microsoft Office

- Detalles

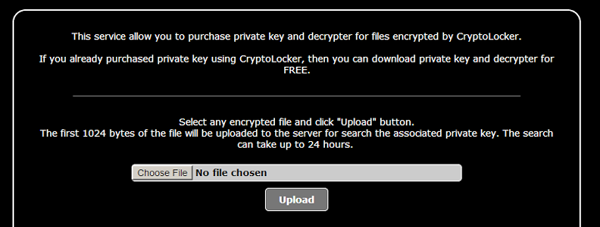

Los ejemplos de ransomware más habituales son relativamente inofensivos tratando de asustar a la víctima y que pueden ser eliminados de una manera sencilla, pero desgraciadamente existen otras evoluciones de ransomware como CryptoLocker que utilizan técnicas como el cifrado de nuestros archivos contra lo cual no existe por el momento ninguna herramienta efectiva de recuperación.

- Detalles

Anonymous ha hecho públicos una serie de informes en los que señala directamente al Centre de Seguretat de la Informació de Catalunya dependiente de la Generalitat de Catalunya de ser responsable del seguimiento de cientos de usuarios de Twitter debido a sus comentarios o posicionamientos políticos.

- Detalles

El ataque sufrido por Adobe hace aproximadamente un mes va en camino de convertirse en el peor sufrido por la compañía, que ya ha admitido que los datos de al menos 38 millones de usuarios fueron robados (incluyendo datos encriptados de tarjetas de crédito) además de códigos fuente de las principales aplicaciones de Adobe como Acrobat, Reader o Photoshop.

- Detalles

Un inmenso cambio para nuestra manera de ver Internet está comenzando a tener lugar, la ICANN ha introducido ya los primeros cuatro nuevos dominios genéricos de máximo nivel (Top level domains o gTLDs). El cambio no se encuentra tan solo en la aparición de estos nuevos dominios gTLD sino que estos cuatro dominios serán todos en carácteres no latinos. La ICANN se abre al mundo (o al dinero).

- Detalles

Tras la reciente actualización a Windows 8.1, los usuarios comienzan a disfrutar de las ventajas de esta nueva versión pero como siempre surgen determinados problemas. En este caso particular tras la actualización a Windows 8.1, las búsquedas en Outlook 2013 dejaron de arrojar resultados. A continuación os explicamos como corregir esta situación.

- Detalles

Finalmente Microsoft ha lanzado la primera gran actualización para Windows 8, que lo lleva a la versión 8.1. Un año atrás Windows 8 representó un gran cambio en la línea seguida históricamente por la compañía en ciertos aspectos clave y en un principio no tuvo la acogida esperada. Con Windows 8.1 Microsoft ha corregido todos estos problemas y espera ofrecer finalmente un producto a la altura de las expectativas ofreciendo a los millones de usuarios que aún se encuentran en sistemas como Windows XP o Windows Vista una opción robusta y segura para el cambio.

- Detalles

Poco a poco vamos siendo conscientes del inmenso control efectivo que tienen determinados gobiernos sobre Internet. A raíz del caso Snowden, se han ido conociendo multitud de datos sobre las actividades de la NSA con su sistema Prism, sus backbones ocultos para espiar la red Tor, el colaboracionismo más o menos forzado de las grandes empresas de Internet (principalmente estadounidenses)... El último capítulo en esta larga serie de informaciones es la supuesta existencia, según la información publicada por Bruce Schneir, de los servidores con nombre clave FOXACID.

- Detalles

Microsoft, con su iniciativa Tuesday Patch marcó el camino a seguir en el ámbito de la seguridad informática y mañana como no podía faltar a su cita desde hace ya 10 años, Microsoft lanzará toda una nueva tanda de actualizaciones de seguridad para sus productos. Esta vez con 8 boletines de seguridad, 4 de los mismos calificados como críticos.

- Detalles

Tras el caso Snowden, diversos servicios web tuvieron que cerran para no ceder a las demandas judiciales de las que eran víctimas, otros tantos colaboran violando nuestro derecho de privacidad.. En el caso de Lavabit, tras casi dos meses desde el cierre de su servicio de e-mail encriptado, ahora se han conocido toda una serie de documentos en los que se detalla como el FBI exigió acceso total a las comunicaciones de Lavabit. Ladar Levison, su creador decidió cerrar antes de "vender" a sus 410.000 usuarios.