- Detalles

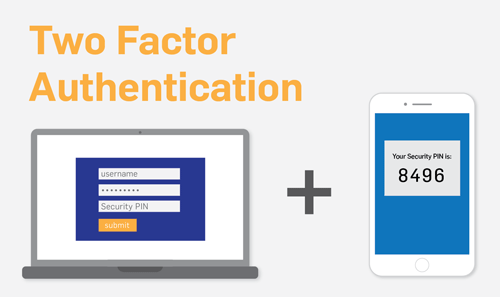

En un comunicado a sus usuarios, Apple ha confirmado que en las próximas versiones de sus sistemas operativos, iOS 11 y macOS High Sierra previstos para Otoño, se forzará el uso del doble factor de autenticación (2FA) para proteger de maneras más efectiva los Apple ID y todo el contenido que los usuarios almacenan en sus cuentas.

- Detalles

Con la última actualización de firmware de su router NightHawk R7000, Netgear ha implantado un sistema de recolección de datos. Esto significa que datos como las IP, MAC, tipos de conexiones, estado del WiFi,etc... van a ser enviados a los servidores de Netgear para "localizar y solucionar problemas". Afortunadamente para nosotros, y también para el negocio de netgear, podemos por el momento deshabilitarlo de manera sencilla.

- Detalles

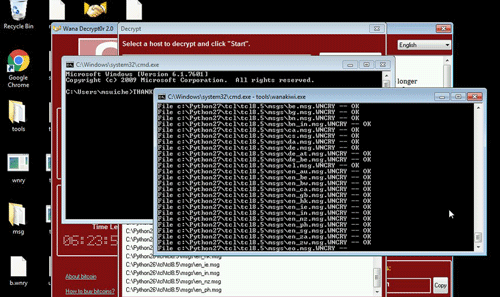

Gracias al trabajo a contrarreloj de un grupo de investigadores franceses, una parte de los infectados por el ransomware Wanacrypt/cry podrán recuperar sus archivos sin tener que pagar a los ciberdelincuentes. La herramienta ha recibido el nombre de wanakiwi y ha sido testeada y confirmada por diversas fuentes, entre ellas la Europol.

- Detalles

Aunque a estas alturas todo el mundo ha escuchado hablar de WannaCrypt / WannaCry y debería haber parcheado la vulnerabilidad en SMB (MS17-010) es posible que en ciertos entornos no tengamos del todo claro si todas, absolutamente todas las máquinas, lo están. Para comprobar este extremo vamos a ver un script NSE para Nmap que nos detectará rapidamente si tenemos alguna máquina en nuestra red que se encuentre aún en riesgo.

- Detalles

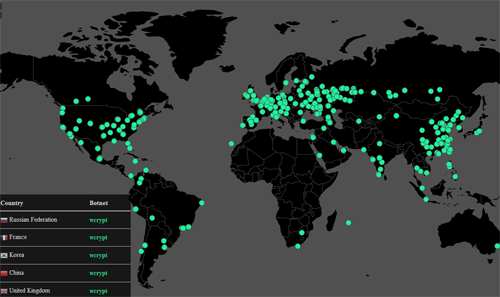

Tras conocerse el ataque del ransomware WannaCrypt cientos de investigadores se pusieron manos a la obra para intentar frenar su propagación, uno de ellos, un británico con la cuenta de Twitter @MalwareTechBlog encontró una línea en el código fuente que hacía referencia a un kill-switch que los atacantes no habían asegurado convenientemente, tras registrar el dominio el ritmo de propagación del ransomware cayó en picado.

- Detalles

Tras haber saltado a todas las noticias del mundo y haber infectado cerca de 75000 máquinas en 100 países, Microsoft ha decidido en un movimiento sin precedentes extender el parche que frena la dispersión del ransomware WannaCrypt a sistemas sin soporte como Windows XP, Windows 8 y Windows Server 2003.

- Detalles

WikiLeaks, dentro de la serie Vault 7, ha publicado este viernes una nueva herramienta con el nombre de Archimedes, que habría sido utilizada por la CIA para hacerse con el control de máquinas dentro de una LAN a través de redireccionar el tráfico web del navegador hacía servidores preparados para analizar posibles vulnerabilidades y atacarlas.

- Detalles

Hace unas horas el grupo de hackers Shadow Brokers distribuía un nuevo pack de exploits, supuestamente con origen en la NSA que contenía, entre otras, diversas herramientas para aprovechar vulnerabilidades en diversos sistemas Windows. Tras el hype y la confusión inicial se ha comprobado que Microsoft ya había parcheado todas ellas en los últimos meses.

- Detalles

Ante la creciente tendencia de que muchos gobiernos utilicen el acceso a Internet como una arma política y de control, surgen cada vez más movimientos para defender la neutralidad de la red. Durante el próximo congreso de Afrinic, el registro de Internet africano, se votará la propuesta de denegar nuevas peticiones a gobiernos que dejen a su pueblo sin acceso a Internet.

- Detalles

Las máquinas con procesadores de última generación Intel (7a gen+) y AMD Ryzen que ejecuten versiones de Windows anteriores a Windows 10 dejarán de recibir actualizaciones de seguridad para evitar, según Microsoft, problemas de compatibilidad y seguridad. Windows 8.1 se comienza a dejar de lado, cuando aún no ha acabado su periodo de soporte completo.

- [Cybertruco]Restauración o eliminación definitiva de un grupo de Office 365 borrado en Azure AD con Powershell

- [Cybertruco]Búsqueda y eliminación global de correos y contenido no deseado en Office 365 con Powershell

- Google y Microsoft aumentan las recompensas

- El peligro de los juguetes conectados, ¿están seguros nuestros hijos?