- Detalles

El sistema de cuarentena de Windows Defender se encarga de neutralizar amenazas permitiendo una posterior acceso sobre la misma, pero cuántas veces Windows Defender (u otros antivirus) no nos habrán cazado ficheros en los momentos más inoportunos o por falsos positivos.. En el cybertruco de hoy vamos a ver cómo podemos restaurar estos archivos de la cuarentena de Windows Defender a través de CMD cuando el método normal a través de la interfaz gráfica no funciona.

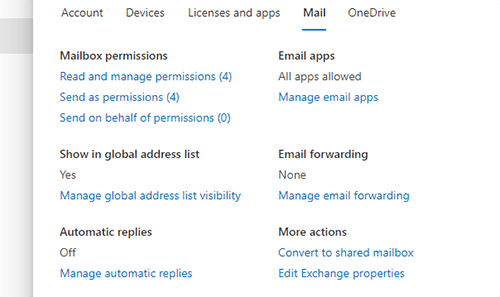

[Cybertruco]Solución al problema de envío de emails en nombre de con cuentas delegadas en Office 365

- Detalles

En Office 365 es muy habitual el delegar cuentas de correo a terceros y como el caso que abordamos hoy, hacerlo para que esas terceras personas puedan enviar correos en nombre de (que no como) alguna otra cuenta. En ocasiones nos hemos encontrado con que aún teniendo los permisos aparentemente correctos se produce un error. Esto tiene muy fácil solución como vamos a ver a continuación en este Cybertruco.

- Detalles

Microsoft ya está desplegando Windows 11 de forma automática a través de Windows Update ya que a nivel comercial les interesa tener la máxima base de clientes migrados cuanto antes. En el caso que gestionemos una red empresarial es muy probable que queramos por el momento evitar esa actualización o aplicarla únicamente a un grupo determinado de máquinas, vamos a ver cómo podemos hacer eso fácilmente con las políticas de grupo.

- Detalles

Para la administración de Office 365 y de nuestra base de usuarios, debemos ahora más que nunca debido a las regulaciones en cuanto a privacidad, retención de datos,etc... tener claro que datos debemos eliminar o modificar. Para ello una de las estrategias es conocer qué usuarios llevan un tiempo determinado sin entrar a sus cuentas para proceder a la eliminación de las mismas, enviar recordatorios o similares. Esto que podría parecer trivial, no lo es tanto ya que el más obvio cmdlet provee datos no del todo reales y puede llevar a errores. Vamos a ver cómo podemos obtener el último acceso real a una cuenta de correo a través de Powershell.

- Detalles

La funcionalidad de soft delete o de eliminación temporal en Azure, nos permite poder recuperar ficheros, snapshots o blobs eliminados o sobreescritos dentro de un periodo de tiempo especificado. Esto nos permite disponer de una capa de seguridad más a la hora de poder recuperar esos elementos en caso de que hayan sido eliminados accidentalmente. Vamos a ver cómo habilitar esto, en esta ocasión con Azure CLI.

- Detalles

En nuestro día a día con Powershell seguramente tendremos que gestionar tareas o scripts en los que intervengan archivos comprimidos ya sea para trabajar con archivos que recibimos o para por ejemplo crear y gestionar logs o copias de seguridad. Vamos a ver en el Cybertruco de hoy cómo podemos gestionar estos sin tener que abandonar la consola de Powershell.

- Detalles

El servicio de cuentas de almacenamiento, contenedores y blobs en Azure es un buen sistema de almacenamiento para todas nuestras soluciones en Azure, con el paso del tiempo seguro que tenemos allí un buen montón de información. Pero toda esta información, si no tenemos en cuenta los niveles de acceso puede acabar siendo accesible públicamente. Vamos a entender el problema y ajustar el acceso en el Cybertruco de hoy.

- Detalles

Como parte de los últimos cambios puestos en producción en referencia a Microsoft Teams, encontramos que entra en juego la variable de caducidad para las grabaciones. Esto, si no actuamos sobre esta variable significa el autoborrado de grabaciones pasados un par de meses, afortunadamente podemos modificarlo facilmente con Powershell, vamos a ver como en este Cybertruco. (Actualizado a 12/2021 con el nuevo cmdlet)

- Detalles

Office 365 es un ecosistema que cambia constantemente, en el que aparecen nuevos servicios de manera habitual y que representa un reto para los administradores a la hora de mantener un “tenant” siempre bajo control. Uno de los aspectos a tener en cuenta es el autoservicio de licencias. Con esta funcionalidad cualquiera de nuestros usuarios puede adjudicarse (en caso que estén disponibles) licencias gratuitas a modo de prueba o incluso comprar sus propias licencias para determinados servicio, vamos a ver como gestionar estas opciones desde Powershell.

- Detalles

Microsoft Teams está desplegando la nueva funcionalidad para realizar webinars ofreciendo de esa manera una nueva alternativa aparte de los ya existentes Live Events. Para ajustar algunas de las funcionalidades más relevantes para nuestros usuarios ,podemos editar los settings directamente en Powershell, vamos a ver como.