- Detalles

La Policía Nacional, dentro de la operación Ransomware, ha detenido en Madrid a dos ciudadanos ucranianos responsables de blanquear los beneficios obtenidos a partir del ransomware de la "policía nacional" del que os hemos hablado en diversas ocasiones. La Policía Nacional estima en 21.000 las empresas comprometidas, situando a 1500 de ellas en España.

- Detalles

Apple no está teniendo una buena semana en cuanto a seguridad se refiere, tras el fracaso de TouchID como sistema de seguridad, se ha conocido también la existencia de un nuevo troyano, bajo el nombre de OSX/Leverage que aunque se ha extendido de manera limitada representa un grave riesgo ya que permite a un atacante remoto el control total de nuestra máquina.

- Detalles

Microsoft ha lanzado un parche de emergencia para Internet Explorer debido al descubrimiento de un exploit 0day que aprovecha una vulnerabilidad en todas las versiones del navegador. Se recomienda aplicar el parche de Microsoft o abstenerse de utilizar Internet Explorer hasta que la vulnerabilidad sea corregida adecuadamente en una actualización de seguridad.

- Detalles

McAfee ha lanzado su informe trimestral sobre seguridad informática, en el cual analiza las últimas tendencias en cuanto a amenazas para nuestros dispositivos y datos. En esta ocasión se analizan las cuatro principales estrategias seguidas: Malware para Android, Sitios Web falsos o infectados para distribuir malware, Campañas de spam masivas y Campañas de ransomware.

- Detalles

Dentro de las actualizaciones que se distribuyeron la pasada semana dentro del Patch Tuesday de Septiembre, algunos usuarios detectaron un problema en tres de los boletines que hacía que se instalaran continuamente.Tras corregir el problema estos tres parches ya están de nuevo disponibles en Windows Update.

- Detalles

Cuando una compañía decide por motivos económicos discontinuar el soporte a un determinado software y plantea una fecha límite de vida para ese producto, está dando a la misma vez la señal de salida para los esfuerzos de miles de hackers para centrarse en ese producto, ya que en la mayoría de los casos este no volverá a ser actualizado jamás y cualquier nueva vulnerabilidad será utilizada a sus anchas por los atacantes dejando al usuario totalmente desprotegido.

- Detalles

En algo menos de 24 horas Microsoft lanzará su ya clásico (y muy importante) pack mensual de actualizaciones de seguridad. En este caso se tratará de un total de catorce boletines de seguridad, cuatro de ellas críticos afectando tanto a los diferentes sistemas operativos de la compañía como a diversos productos como Microsoft Office.

- Detalles

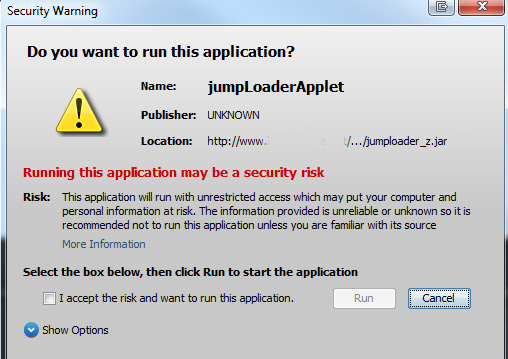

Uno de los más recientes avances en seguridad por parte de Oracle para Java, la ventana emergente de aviso de seguridad ante el intento de ejecución de software no, contiene graves fallos de seguridad que permitirían a un atacante poder manipular los datos presentados y engañar al usuario para que ejecute malware.

- Detalles

Con la "liberalización" de los Top Level Domains (TLD), grandes empresas se lanzaron a la reserva de cientos de nuevos dominios. El caso más extremo lo tenemos en Google que pidió dominios sin punto, cosa que la ICANN (Internet Corporation for Assigned Names and Numbers) ha rechazado de plano a través de un comunicado.

- Detalles

Hoy ha sido lanzada una nueva versión del navegador Opera, la 16. Con un buen puñado de mejoras Opera pretende revertir la tendencia negativa de los últimos meses y recuperar la curva creciente en cuanto a uso.

- La Unión Europea comienza a actuar contra el espionaje indiscriminado de Estados Unidos

- Nexpose considerado el mejor escaner de aplicaciones web durante el HackMiami

- Steve Ballmer presenta Windows 8.1, vuelve el botón "Inicio"

- Microsoft lanza su programa de cazarecompensas con pagos de hasta $100.000